悠悠楠杉

如何完美伪造一个宕机服务器?骗过攻击者

首先可能有人还不知道伪造一个宕机服务器有什么作用,我就通俗易懂点的讲,如果攻击者发现了你网站的源IP发现处于宕机状态也就是一台”死”机器的时候,他还会攻击你吗?你见过谁去攻击一个已经处于宕机状态的服务器吗?那都是毫无意义的。

那么我们需要一些什么东西了?首先CDN是必须要有的,不然你直接暴露一个源IP,即使伪造成了一个宕机服务器,你的网站能够正常访问,你觉得攻击者会相信吗?IP是”死”的,你觉得里面的网站还能访问吗?显然是不能的,所以我们需要一个CDN来做第一层防御!

然后我们还需要一台能够正常使用的服务器,我这里是使用的宝塔做演示,当然不仅限于宝塔,那么我们教程开始吧:

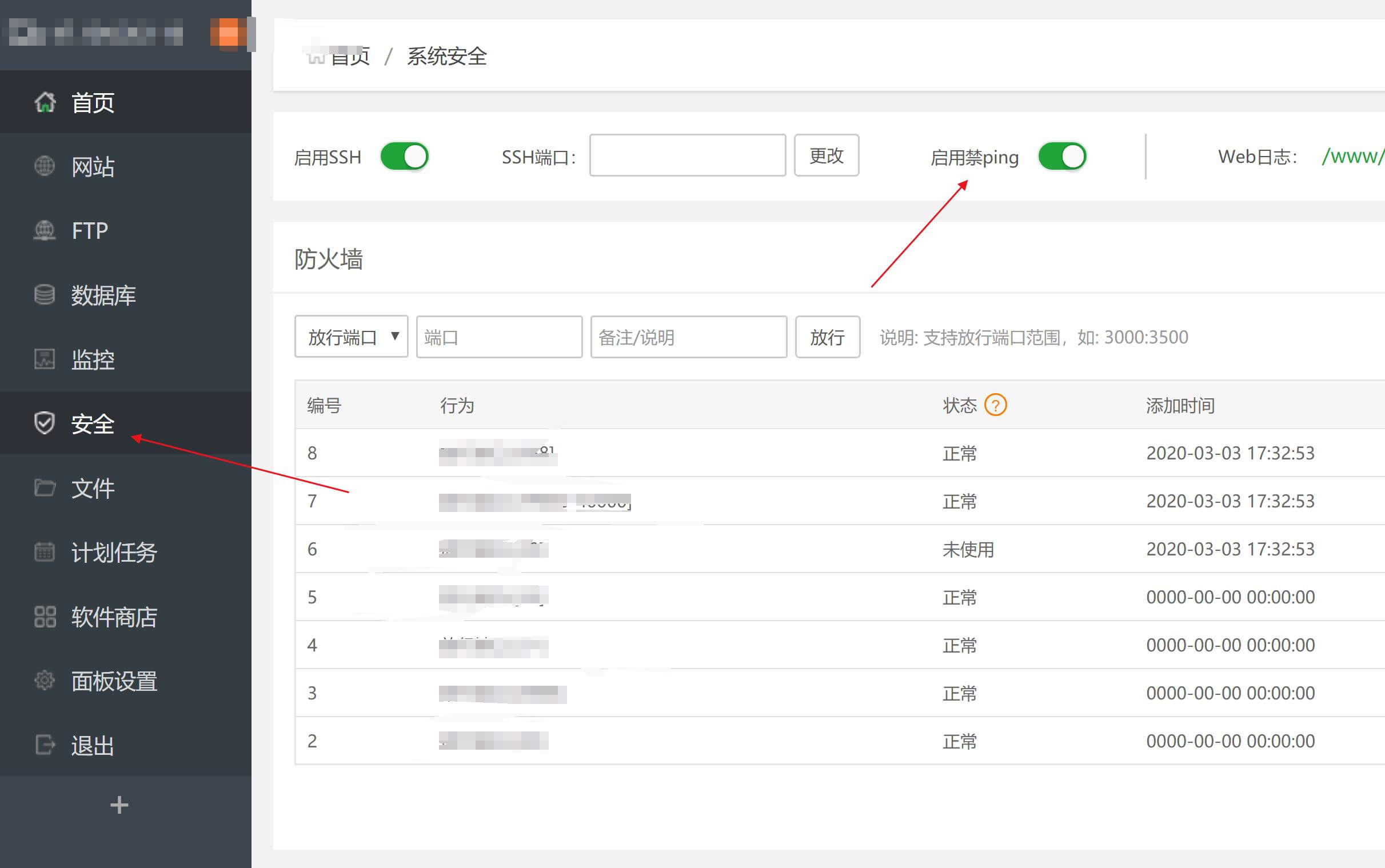

首先我们登录宝塔面板,选择左边的安全,找到禁Ping,把这个按钮打开,这个时候你网站IP已经Ping不同了,显示全部超时,但是你的IP还是能够正常访问的,所以我们还需要第二步,真正的让IP无法访问从而骗过攻击者。

开启禁Ping后现在我们需要新建一个站点,站点绑定的域名就是你服务器的IP,然后新建一个index.php,这个时候我们就需要运用点PHP的技术了,新建好之后填入一下代码:

<?php

if (!empty($_GET['url'])) {

sleep(9999999);

}else{

sleep(9999999);

}

?>

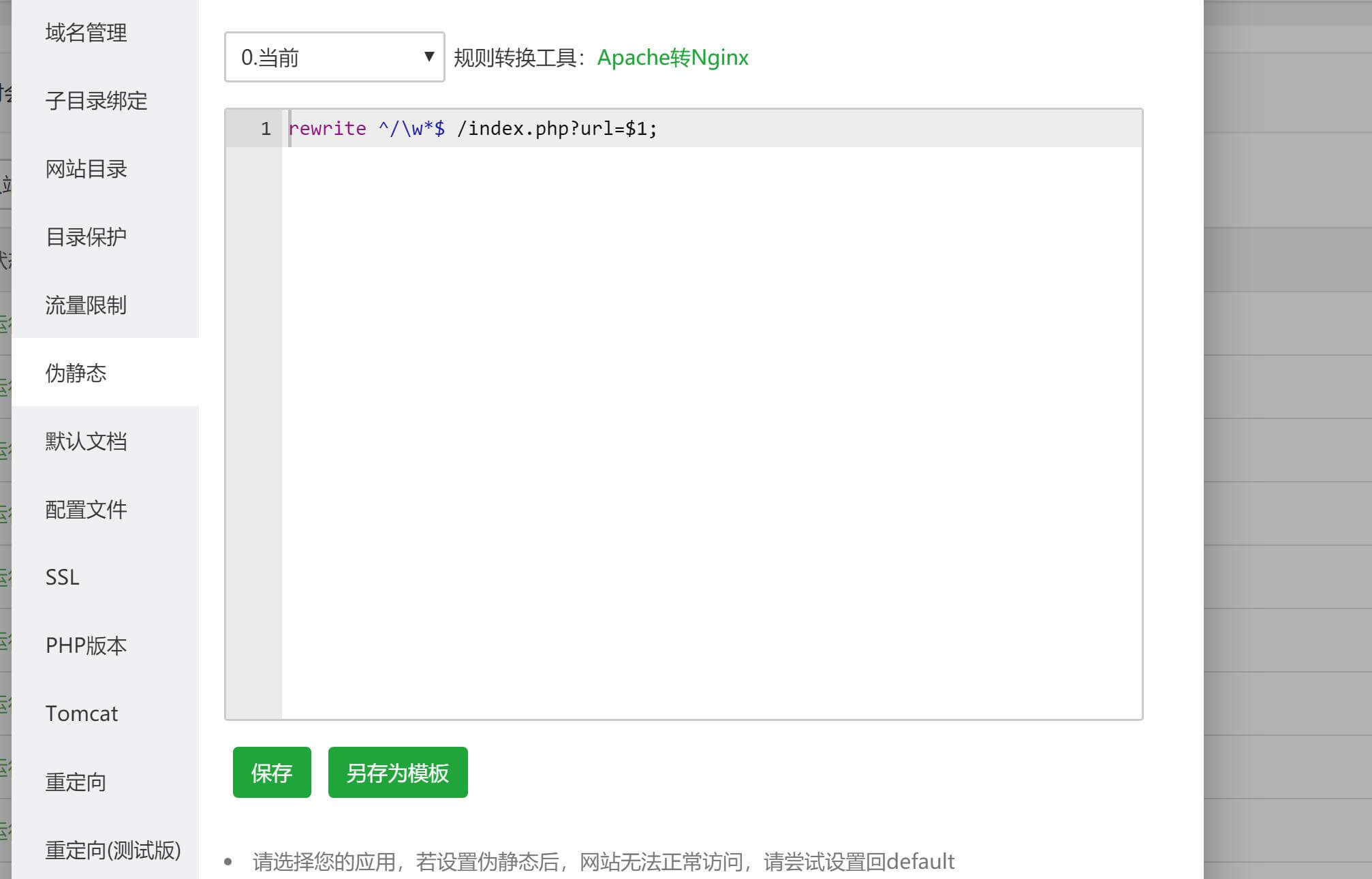

填写好之后,这个时候我们还需要配置伪静态,找到站点管理里面的伪静态,填写一下内容:

rewrite ^/\w*$ /index.php?url=$1;

这个时候我们的IP不管如何访问都已经访问不了了,例如127.0.0.1 127.0.0.1/efrg等等随便访问都已经访问不了了,Ping也已经是超时状态了,这个时候如果你网站加了CDN,即使攻击者通过其他手段找到你网站的源IP也能轻松骗过他。

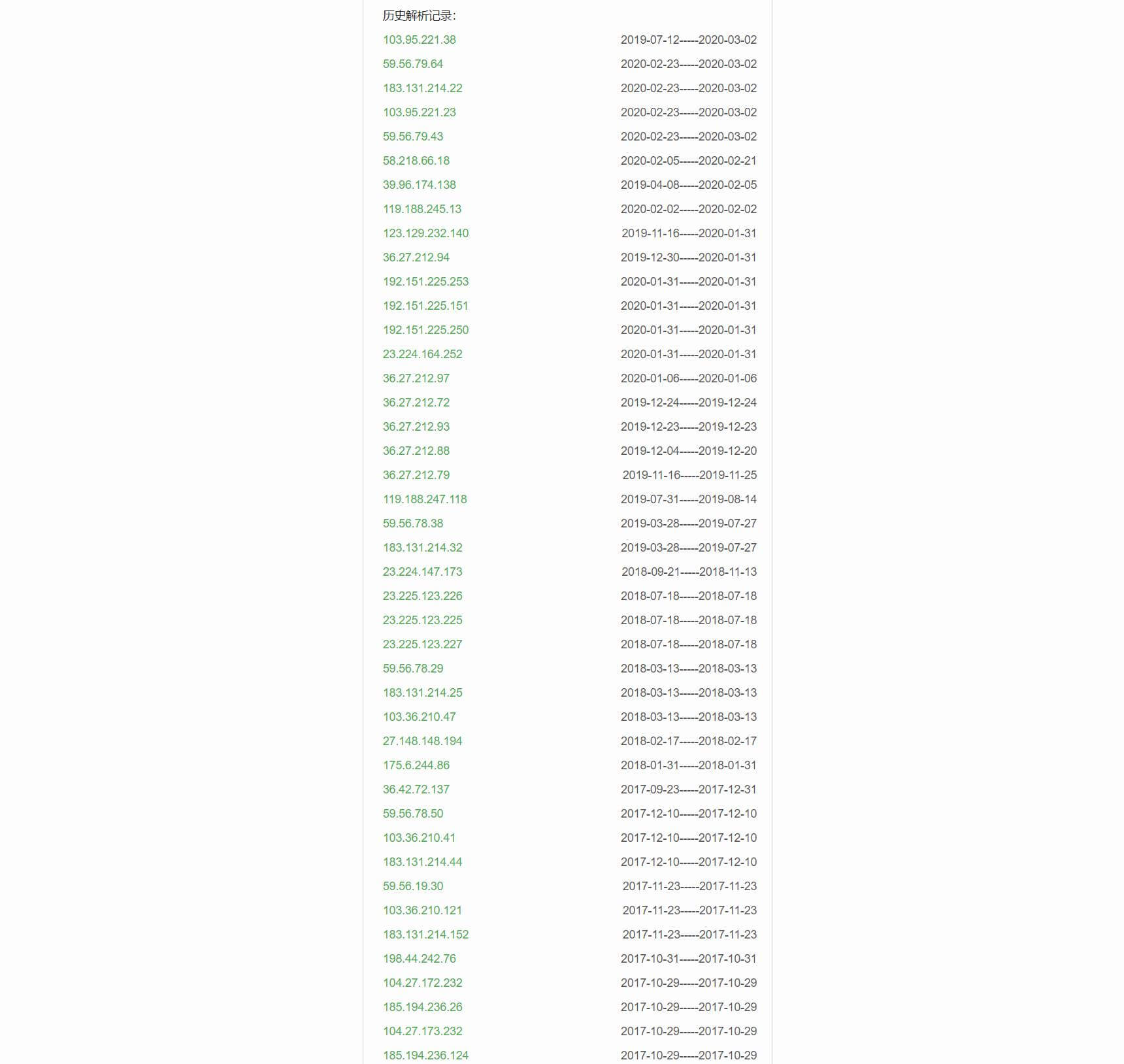

这里常见攻击者找源IP的方法就是通过网站历史IP记录:

这些IP就是在某站查询到的历史IP记录,这些IP呢主要是你网站解析过哪些IP它都会在里面记录,所以就导致很多朋友明明加了CDN源IP还是被攻击了,就是因为你的源IP在未解析到CDN上的时候已经暴露在一些查询网站里面了,攻击者就利用访问你的历史IP来判断是否为你的源站IP,因为历史IP基本上都是无法访问的,如果他访问到一个404页面,或者宝塔的默认页面出来的时候,就基本可以断定这就是你的源站IP了, 就可以把你攻击掉,所以如果用我上诉的方法,即可轻松骗过攻击者,历史IP那么多随他怎么折腾了。